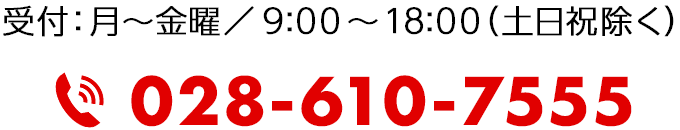

AWSを運用していると、「このセキュリティグループは、どこで使われているのか」が気になる場面があるでしょう。たとえば、ルールを絞り込みたいとき、不要なセキュリティグループを整理したいとき、監査や変更管理で影響範囲を説明したいときなどです。しかし、従来は複数サービスを横断して確認しなければならず、手間も確認漏れのリスクもありました。

こうした課題を解消しやすくするため、AWSではセキュリティグループのアップデートとして「関連リソース(Related resources)」機能が公開されています。関連リソースを一覧で確認できるようになったことで、設定変更や削除の前に依存関係を把握しやすくなりました。今回は、この新機能の概要や使い方、利用時の注意点について解説します。

目次 <Contents>

AWSのセキュリティグループと関連付け

最初に簡単ですが、セキュリティグループの概要と関連付けを解説します。

AWSにおけるセキュリティグループ

AWSにおけるセキュリティグループは、VPC内のリソースに対して許可する通信を制御する仕組みです。インバウンドルールとアウトバウンドルールを持ち、EC2インスタンスなどに関連付けることで、どの通信を許可し、どの通信を拒否するかを制御できます。ネットワークセキュリティの基本機能のひとつであり、AWS運用では必ず理解しておきたい設定です。

セキュリティグループの課題

従来の課題として「関連付けがどこで起きているかが見えにくい」という問題がありました。EC2はもちろん、ALBやRDSなども内部的にはネットワークインターフェイスを持っています。そして、それらにセキュリティグループが関連付けられているからです。セキュリティグループがどこまで影響を持つのか把握するには、複数のサービスや画面を見る必要がありました。

特に、長く運用している環境では、セキュリティグループの役割が曖昧になってしまいます。作成時は明確な用途があったとしても、担当者変更や構成変更を繰り返すうちに「どのサーバーのための設定か」「まだ利用中なのか」が分かりづらくなるケースが増えるのです。結果、不要な設定が残ったり、操作してトラブルにつながったりしてしまいます。

関連リソース(Related resources)タブの新規公開

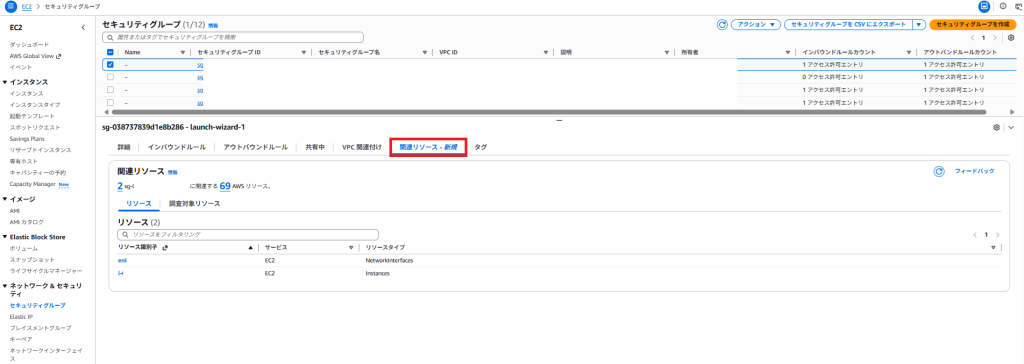

2026年2月4日、Amazon EC2とAmazon VPCのコンソールでアップデートがありました。セキュリティグループの詳細画面に、関連リソースタブが追加されたのです。追加費用は発生せず、標準機能として関連リソースを一覧表示できるようになりました。

関連リソースタブが登場したことで、セキュリティグループに依存するリソースの一覧表示が可能になりました。自動で収集した結果が表示されるため、手動で関連付けを探す手間を減らせます。

たとえば、タブを確認するだけで、関連付けされているEC2やENIの存在を把握しやすくなりました。また、「使っていないと思っていたが、実はまだどこかで使っていた」という見落としに気づきやすくもなっています。

従来、EC2、ネットワークインターフェイス、関連サービスの設定画面を順番に確認しながら依存関係を探す必要がありました。これが無くなるという観点で、非常に魅力的な改善といえるでしょう。セキュリティグループの用途を短時間で確認したい場面で、このタブの価値が高まります。

関連リソースタブの使い方

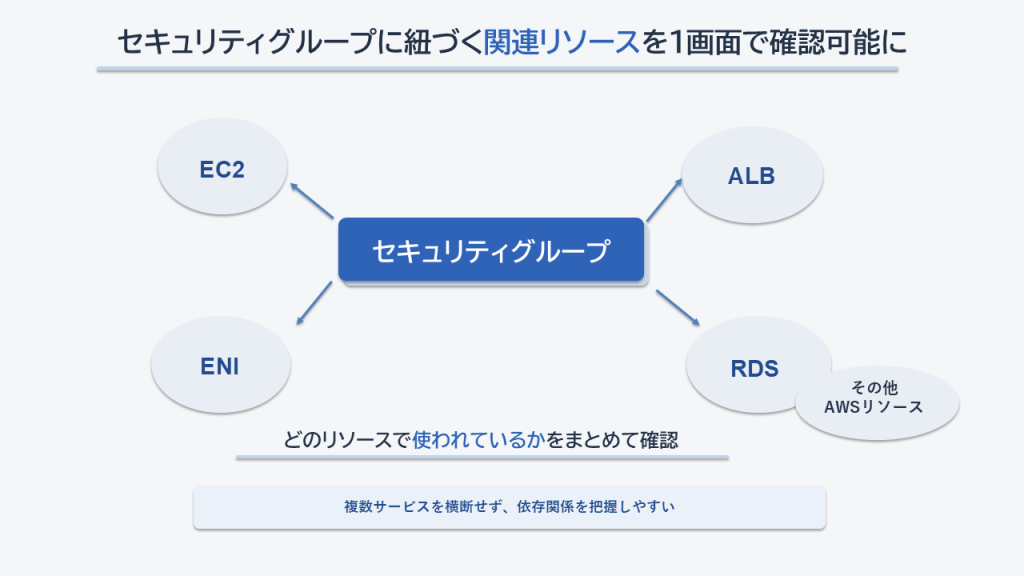

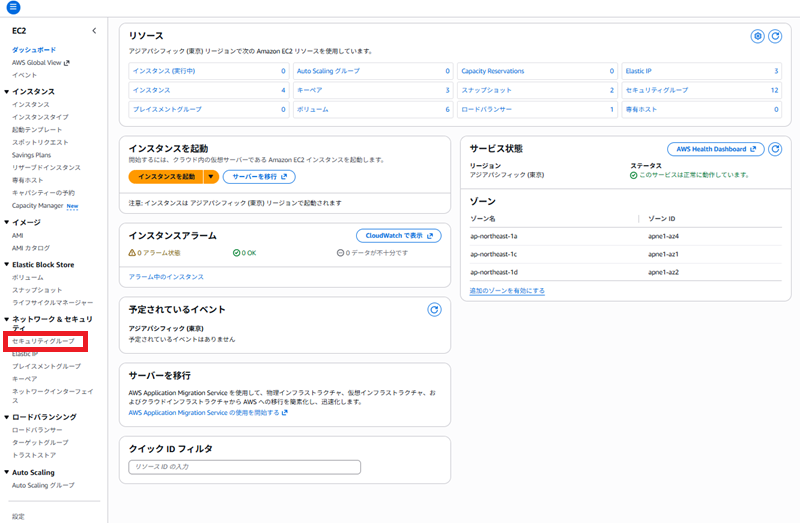

関連リソースは、EC2コンソールとVPCコンソールのどちらからでも確認できます。

まずは、EC2コンソールかVPCコンソールの左メニューから「セキュリティグループ」を選択します。

EC2コンソール

VPCコンソール

対象のセキュリティグループをクリックして詳細を開きます。

タブの中から「関連リソース」を選択します。

タブ内に表示される情報が、セキュリティグループに関連付けされているリソースです。

セキュリティグループの関連リソースタブが役立つ場面

続いては、関連リソースタブが、どういった場面で役立つかを紹介します。

セキュリティグループを棚卸ししたい

長く運用している環境では、過去の検証で作成したセキュリティグループや、役割が曖昧になった設定が残りがちです。関連リソースタブを用いれば、各セキュリティグループをどこで使用しているか確認できます。複数サービスを開かずとも依存関係を確認できる点は、大きな魅力といえるでしょう。

また、棚卸しの目的は不要なものを削除することだけではありません。現在の設計や運用ルールに対して、セキュリティグループが整理された状態にあるかを見直す意味もあります。関連リソースを把握できるようになることで、「役割が重複していないか」「共通設定が広く使われすぎていないか」といった観点でも見直しやすいのです。

ルール変更前に影響範囲を確認したい

インバウンドルールやアウトバウンドルールを変更する際は、影響範囲の確認が求められます。どのリソースが、どのセキュリティグループを使っているかの把握が重要です。依存関係の把握は、安定したインフラ運用に欠かせません。

たとえば、共通のセキュリティグループを複数のリソースで使っている場合を考えましょう。1つのルール変更が想定以上に広い範囲へ影響することがあります。開発環境だけを想定していたつもりが、本番系の一部にも同じ設定が残っていたというケースも考えられるのです。関連リソースタブで事前に全体像を確認しておくと、思わぬ挙動を回避できます。

監査や変更管理で説明しやすくしたい

AWS運用では「なぜこの変更が必要か」「どこまで影響があるのか」を説明できることが望ましいです。説明が求められる場面で関連リソースタブを参照すると、根拠を示しやすくなります。セキュリティグループに関連するリソースを1か所で確認できるため、網羅的な根拠となるからです。

影響範囲を明確にしておくと、変更作業が安全に進むことは説明したとおりです。また、安全作業できるだけでなく、関係者へ分かりやすく説明する効果もあります。

関連リソースを利用する際の注意点

セキュリティグループの関連付けを把握できることは大きな魅力です。ただ、同時に利用時には注意点があるため意識しておきましょう。

削除前は関連付けの有無を確認する

関連リソースタブは便利ですが、削除できるかどうかは人間が多角的に判断する必要があります。たとえば、セキュリティグループがインスタンスやネットワークインターフェイスに関連付けられていると削除できません。「DependencyViolation」のエラーが発生します。

つまり、一覧にリソースが表示されている場合は、関連付けを外せるかどうかまで確認することが大切です。単に「使っていないリソース」との判断だけで削除しないようにしましょう。関連付けが残っているまま削除を進めようとすると、作業途中で手戻りが発生しやすくなります。

セキュリティグループ同士の参照関係も確認する

AWSのセキュリティグループルールでは、送信元や送信先として別のセキュリティグループを参照できます。実際、同じVPC内のセキュリティグループをルールに用いている人は多いでしょう。もし、セキュリティグループを参照する設計が多いならば、注意が必要です。

他のセキュリティグループから参照されている場合、当該のセキュリティグループを削除すると「DependencyViolation」のエラーが発生します。しかし、参照されている事実は関連リソース一覧から把握できません。設計書を参照するなど、別の観点からの確認が必要です。

セキュリティグループの削除や変更ポイント

セキュリティグループの削除やルール変更にあたっては、関連リソースタブの確認をおすすめします。加えて、関連付けや参照関係まで含めて確認することが大切です。軽微な設定変更でも思わぬトラブルにつながることがあり、事前確認の精度が重要といえます。

関連リソースタブは最初に用いる

セキュリティグループの変更時に知りたいことは「該当のセキュリティグループがどのリソースで利用されているか」です。まずは関連リソースタブを用いて、依存しているリソースの全体像を把握しましょう。

最初に全体像を掴めると、変更や削除を検討しやすくなります。どの程度の影響範囲があるか、想像しやすくなるからです。他の作業から開始するのではなく、関連リソースタブの参照から始めてください。

本番環境では影響範囲を整理してから作業する

本番環境や共有環境では、どのリソースに影響する可能性があるのかを必ず整理しましょう。いきなり作業を進めると、大きなトラブルにつながりかねません。関連リソースタブは、最初の確認材料を集める手段として役立ちます。影響範囲を事前に整理できれば、関係者への共有や納得感のある作業計画を立てやすくなるでしょう。

事前確認の流れを決めておくと運用しやすい

セキュリティグループの変更や削除は、毎回判断の基準がぶれるとミスにつながりやすくなります。そのため、あらかじめ事前確認の流れを決めておくようにしましょう。たとえば以下の流れです。

- 関連リソースタブで依存リソースを確認する

- インスタンスやネットワークインターフェイスへの関連付けが残っていないか確認する

- ほかのセキュリティグループから参照されていないか確認する

- 本番環境では影響範囲を整理し、必要に応じて関係者へ共有する

このように確認手順を整理しておくことで、設定変更時の見落としや、削除時の手戻りを減らしやすくなります。

まとめ

AWSの関連リソースタブが一般提供された点についてまとめました。タブを参照することで、セキュリティグループに依存するリソースを把握しやすくなっています。EC2コンソールやVPCコンソールから、無料で参照できることも大きな魅力です。複数サービスを順番に見に行く負担を減らせるため、棚卸しやルール変更前の影響確認を効率化できます。

ただ、セキュリティグループを削除する際は、リソースとの関連付けだけ確認すれば良い訳ではありません. す。ほかのセキュリティグループから参照されていないことも確認する必要があります。最初に関連リソースタブで全体像を把握し、その後に削除要件や参照関係を追加確認してください。

お客様が運営するクラウドの監視・保守・運用業務を、ジードが代行いたします。

お客様が運営するクラウドの監視・保守・運用業務を、ジードが代行いたします。 お客様のご要望に沿って、適切なクラウド選定から設計・構築までを行います。

お客様のご要望に沿って、適切なクラウド選定から設計・構築までを行います。 Azure上で、AI + 機械学習、分析、ブロックチェーン、IoTを開発します。

Azure上で、AI + 機械学習、分析、ブロックチェーン、IoTを開発します。