この記事は約7分で読めます。

目次 <Contents>

1.AIエージェントの台頭とアイデンティティ管理の変容

近年、生成AIの活用形態は、人間が指示を出し、結果を受け取る「アシスタント(Copilot)」から、特定の目的を与えられたAIが自律的に思考し、タスクを完遂する「自律型AIエージェント」へと急速に進化しています。

AIエージェントは、APIを介してMicrosoft 365やAzure上のリソース、あるいは外部のSaaSへアクセスし、データの集計、レポート作成、さらにはビジネスプロセスの実行までを代行します。この劇的な生産性向上の裏側で、企業のIT部門が直面しているのが「アイデンティティ管理(IAM)」の不備です。

これまでのIAMは、主に「人間(従業員)」の認証・認可を主眼に設計されてきました。しかし、AIエージェントは「非人間(Non-Human)」でありながら、人間と同等、あるいはそれ以上の権限を持ってシステム内を自律的に動き回ります。この「自律する非人間」をどう管理し、安全性を担保するか。その答えとしてMicrosoftが提供を開始したのが「Microsoft Entra Agent ID」です。

2.Microsoft Entra Agent IDとは?

Microsoft Entra Agent IDは、AIエージェントを独立したアイデンティティとして定義し、その認証、認可、およびライフサイクルを一元管理するための専用プラットフォームです。

これまで、システム間の自動化処理には「サービスプリンシパル」や「マネージドID」が利用されてきましたが、これらはあくまで「アプリケーション」を識別するためのものでした。対してEntra Agent IDは、AI特有の「推論に基づく行動」をガバナンスの対象として捉え、誰が、何のモデルを用いて、どのような目的でそのAIを動かしているのかを紐付けることができます。

3.なぜ今、エージェント専用のIDが必要なのか?

従来のID体系をAIエージェントにそのまま流用することには、技術的・運用上の限界と、深刻なビジネスリスクが存在します。

1.サービスプリンシパルによる管理の限界

従来のサービスプリンシパルは、認証のための「鍵」としての機能に特化しており、アクセスログには「どのIDがアクセスしたか」という事実しか残りません。AIエージェントがそのIDを利用した場合、「どのような判断プロセスを経てそのアクションに至ったか」という文脈(コンテキスト)が欠落します。もしAIがハルシネーション(事実に基づかない生成)によって誤ったデータ削除を行ったとしても、ログからはその原因を特定することができません。

2.「シャドーAIエージェント」の増大

現場部門が独自に開発・導入したAIエージェントが、IT部門の関知しないところで重要なデータにアクセスする「シャドーAIエージェント」のリスクが高まっています。共通のサービスプリンシパルを使い回すなどの慣習は、IDのライフサイクル管理を形骸化させ、退職者が作成したエージェントが永続的に特権を持ち続けるといったセキュリティホールを生み出します。

3.責任追跡性(Accountability)の欠如

AIエージェントが自動で行った処理によって情報漏洩やコンプライアンス違反が発生した場合、法的な責任の所在を明確にする必要があります。人間による操作なのか、AIによる自律的行動なのかを判別できない現状のID体系では、インシデント発生時の社会的信頼の失墜を防ぐことが困難です。

4.Microsoft Entra Agent IDの主な機能と特徴

Entra Agent IDは、これまでのワークロードアイデンティティ(サービスプリンシパル等)にはなかった、AI時代の管理機能を備えています。

1.AI専用のメタデータ保持

Entra Agent IDは、単なる認証情報に加え、以下の情報を属性として保持します。

- 所有者(Owner): エージェントの責任主体となるユーザーや部門。

- 利用モデル(Model Context): どのLLM(GPT-4o等)を基盤としているか。

- 目的(Purpose): そのエージェントに許可された具体的なタスクの範囲。 これにより、アイデンティティ自体が「AIの仕様書」としての役割を果たし、アクセスの妥当性を詳細に判断することが可能になります。

2.エージェント・ブループリントによる統制

管理者は「エージェント・ブループリント」を作成することで、特定の種類のエージェントに対して一貫したセキュリティルールを大規模に適用できます。これにより、個々のエージェント設定に依存することなく、組織全体のポリシーを強制することが可能です。

3.既存のセキュリティ機能との統合

Microsoft Entra IDが持つ強力なセキュリティ機能がそのまま利用可能です。

- 条件付きアクセス: 実行環境(IP制限等)やリスクレベルに基づき、エージェントのアクセスを制限。

- ID保護(Identity Protection): エージェントの挙動から異常を検知し、セッションを遮断。

5.導入によるメリットとセキュリティの強化ポイント

ゼロトラストの原則に基づき、導入のメリットを整理します。

1.動的な最小特権アクセス(JIT)の実現

AIエージェントに常に高い権限を付与しておく必要はありません。特権アイデンティティ管理(PIM)と連携することで、エージェントがタスクを実行する時だけ一時的に権限を昇格させる「Just-In-Time (JIT) アクセス」を実装できます。これにより、万が一IDが奪取されたとしても、被害を最小限に抑えることができます。

2.詳細な監査ログと可視化

エージェントの行動ログを、その背後にある推論エンジンや入力されたコンテキストと紐付けることが可能になります。これにより、異常な挙動を検知した際、それがAIの判断ミスなのか、外部からの攻撃によるものかを迅速に切り分け、対応することが可能です。

3.運用コストの削減

アイデンティティのライフサイクル管理が自動化されるため、数千、数万規模でエージェントが展開される将来においても、IT部門の管理負荷を爆発させることなく、統制を維持できます。

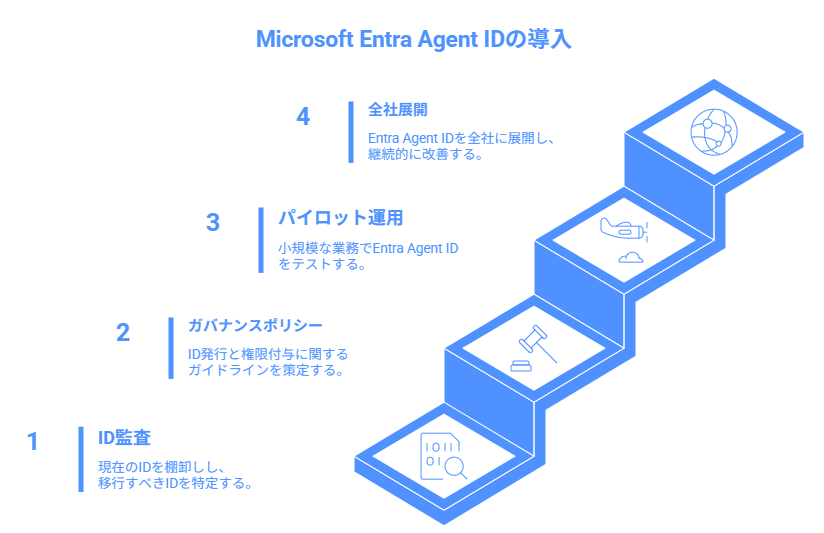

6.導入から運用開始までの流れ

Microsoft Entra Agent IDを効果的に導入するための推奨ステップです。

STEP 1:現状のID監査とユースケースの特定

現在社内で稼働しているサービスプリンシパルやマネージドIDを棚卸しし、どのIDをAIエージェント専用のIDに移行すべきかを分類します。特に、自律的にデータを更新する権限を持つエージェントを最優先に特定します。

STEP 2:ガバナンスポリシーの設計

「誰がAgent IDを発行できるか」「どのような権限付与を標準とするか」といった社内ガイドラインを策定します。併せて、条件付きアクセスによるガードレールの設計を行います。

STEP 3:パイロット運用とモニタリング

影響範囲の小さい業務(例:社内ナレッジの要約エージェント)にEntra Agent IDを適用し、想定通りのアクセス制御が行われているか、ログが正しく出力されているかを確認します。

STEP 4:全社展開と継続的改善

運用で得られたログを分析し、過剰な権限が付与されていないか、異常なアクセス試行がないかを定期的にレビューし、ポリシーを微調整(チューニング)していきます。

まとめ

AIエージェントの自律性は、ビジネスの在り方を劇的に変える力を持っていますが、それは「制御可能な信頼」の上に成り立つべきものです。Microsoft Entra Agent IDは、複雑化するAI環境に秩序をもたらし、ゼロトラストの原則をAIの世界へ拡張するための不可欠な鍵となります。

企業は、アイデンティティを単なる「ログインの仕組み」ではなく、「AIガバナンスの中核」として捉え直すべきです。ZEAD社は、この高度なアイデンティティ戦略の策定から実装までを支援し、お客様の安全かつ持続的なAI活用をサポートいたします。

用語解説

- ワークロードアイデンティティ: アプリケーションやサービスなど、人間以外のエンティティに割り当てられるID。

- ハルシネーション: AIが事実に基づかない情報を生成する現象。

- プロンプトインジェクション: 攻撃的な入力を通じてAIに意図しない行動をさせる攻撃手法。

お客様が運営するクラウドの監視・保守・運用業務を、ジードが代行いたします。

お客様が運営するクラウドの監視・保守・運用業務を、ジードが代行いたします。 お客様のご要望に沿って、適切なクラウド選定から設計・構築までを行います。

お客様のご要望に沿って、適切なクラウド選定から設計・構築までを行います。 Azure上で、AI + 機械学習、分析、ブロックチェーン、IoTを開発します。

Azure上で、AI + 機械学習、分析、ブロックチェーン、IoTを開発します。